在备受好评的《速度与激情8》中,反派人物利用黑客入侵汽车网络系统,远程“劫持”了纽约街头上的私家车,被控制的汽车相互撞击,甚至从高楼“飞”到地面,场面视觉相当刺激。当然这是人们想象中的画面,并未在现实中发生。但不可否认的是,互联网的强势介入,使得汽车的遥控钥匙、蓝牙、OBD故障诊断接口甚至是轮胎压力传感器都有可能受到黑客的攻击。

安全保护机制还不够

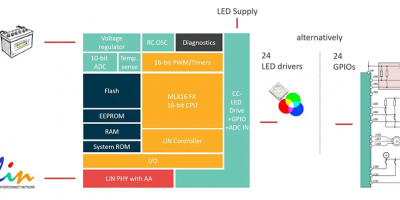

图1 汽车控制器中的微处理器是数据流的总开关

在现代化的智能网联汽车中,每辆汽车安装的各类电子控制单元(ECU)不少于80个,不仅如此,还有继续增长的趋势。这些ECU在车辆中相互通信,与传感器交换数据,而且越来越多地与汽车外部设备保持着通信联系(见图1)。而它们之间传递数据的总线系统局域网控制器(CAN)和面向媒体的数据传输系统(MOST)则没有内置的安全保护机制。

毫无疑问,这样的总线系统是很容易被控制和改变的。毕竟ECU始终关注着某些信息,尝试着与其他系统发生通信联系,直到具体系统做出反应为止。这无疑增加了非法入侵者侵入车辆ECU的可能性。

涉及硬件和软件

毫无疑问,汽车工业正面临着这样的严峻挑战:在不提高成本价格的前提下,保护车辆的系统不受黑客的非法入侵。这不仅涉及到汽车的硬件,而且也涉及到汽车控制器所使用的软件。当然,有一点是可以肯定的:我们不可能做到100%的安全,而且也没有100%的安全。

图2 控制器的数量必须减少,尤其是对外接口的数量

从硬件方面来讲,汽车行业必须扭转硬件数量越来越多的发展趋势。ECU的数量减少但性能提高能够简化电子系统的结构,从而也可以减少黑客入侵的攻击点数量(见图2)。这就要求控制器必须汇聚成几个子网,例如把与安全有关的功能与舒适性功能剥离出来,单独构成受保护的子网。

2014年两位黑客入侵汽车网络系统的事实曾震惊世人:黑客通过简单的操作就可以轻易获取车辆的控制权,这引起了人们的极大恐慌。黑客利用软件系统的一个薄弱环节侵入到整个系统中,这正是源于汽车网络系统的“安全漏洞”。

就汽车控制软件来讲,已经有许多从常规IT消费娱乐技术领域移植来的标准了。例如ISO 26262国际标准就有关于软件开发方法和软件生产方法的描述。这一标准的目的是保证软件的功能性安全。在ISO 27001标准中再次描述了在IT安全管理系统中应用的安全机制。Elektrobit公司汽车联网技术领域的专家ThomasFleischman先生说:“重要的是无懈可击的软件工程和软件编写,给黑客留下的攻击点要尽可能的少一些。毕竟安全性是不能事后在程序代码中弥补的。”

电动汽车的挑战

相比传统汽车,近些年热起的新能源汽车有着更多的电子元件和编程代码,网络安全问题必须引起更多的重视!

电动汽车的微处理器中有数百万行的程序代码。随着软件程序量的猛增,对这些需要相互通信的众多软件进行测试也越来越困难。不仅仅是对它们的单独测试,也包括了对它们的综合性能测试。这里,一方面,自动化的测试过程扮演着重要的角色,另一方面则是模块化的测试。在这些测试中,需要按照定义的模型进行自动化的和半自动化的测试。其优点是:每天可以对现有的软件至少是按照半自动化的方式检测其薄弱环节,尽早发现软件系统中的薄弱环节,并且未雨绸缪,把风险降到最低。

技术标准不能照搬

SQS公司自动化和制造业务部领导人Holger Jaegermann先生认为,今天的标准足以保证安全的软件开发设计,但缺少的是相关的技术标准和法律法规。他也指出,并不是原封不动地把娱乐消费领域中的IT技术标准搬到汽车制造领域中来就可以满足要求,因为汽车领域的IT系统是一种响应速度极快的网络系统,例如在微秒级的时间内实现信号的传输及处理,这是其他领域远没办法实现的。

当然,越来越多的OEM汽车生产厂家加强了在车辆电子技术领域的投资,不断探寻解决之道。如何保证用户的行车安全和隐私,这的确是重中之重!